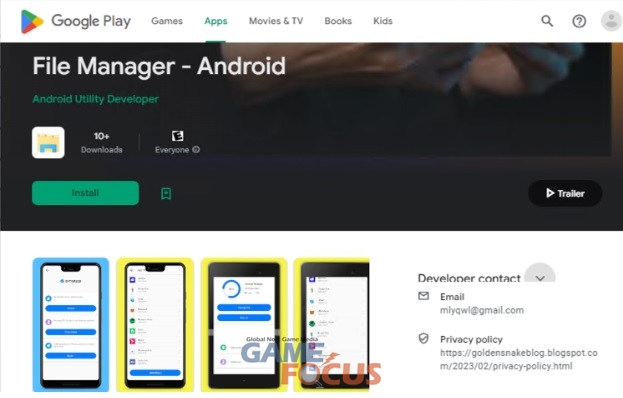

유틸리티 앱으로 위장한 스파이웨어 앱이 유통됐다. (이미지 출처 : Lookout)

유틸리티 앱으로 위장한 스파이웨어 앱이 유통됐다. (이미지 출처 : Lookout)

북한의 해킹 그룹의 소행으로 보이는 새로운 스파이웨어가 구글 플레이 스토어에서 유통된 것으로 확인됐다.

보안 전문업체인 ‘Lookout’의 연구진은 현지시간으로 12일, 북한의 해킹 그룹 ‘ScarCruft(APT37)’의 것으로 추정되는 새로운 안드로이드 앱이 구글 및 제3자 마켓인 apkpure를 통해 유출됐다고 밝혔다.

해당 앱은 ‘파일 관리자’, ‘소프트웨어 업데이트 유틸리티’, ‘카카오 보안’과 같은 가짜 유틸리티 앱으로 위장해 핸드폰을 감염시키며 동적 로드 플러그인을 통해 SMS메시지, 통화 기록, 위치, 파일, 오디오, 스크린샷, 네트워크, 카메라 및 오디오 녹음 및 사진 촬영 등 광범위한 데이터를 수집 및 기능을 설정할 수 있다.

일정 수준 이상의 기능을 제공하기 때문에 일반적인 소비자들이 쉽게 분간하기 힘들다 (이미지 출처 : Lookout)

일정 수준 이상의 기능을 제공하기 때문에 일반적인 소비자들이 쉽게 분간하기 힘들다 (이미지 출처 : Lookout)

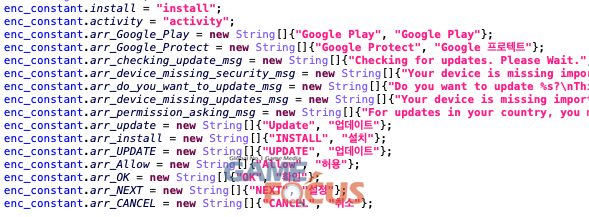

‘KoSpy’로 불리는 새로운 안드로이드 감시도구(스파이웨어)의 초기 샘플은 2022년 3월에 처음 발견됐으며 Lookout은 해당 스파이웨어가 북한의 사이버 해킹 그룹인 APT43과 APT37의 활동과 연관성이 있으며 연구결과 KoSpy가 중간정도의 확신도를 갖는 APT37의 소행일 것으로 분석했다.

소스코드 분석 결과 영어 및 한국어 사용자를 대상으로 하고 있다 (이미지 출처 : Lookout)

소스코드 분석 결과 영어 및 한국어 사용자를 대상으로 하고 있다 (이미지 출처 : Lookout)

현재 구글은 관련된 앱을 삭제한 상황이며 AOS 유저들을 위한 구글 플레이 프로텍트를 통해 검출이 가능하기에 실질적인 소비자 피해자는 없을 것으로 보인다. 보안전문가들은 스파이웨어의 피해를 막기 위해 개발자 계정 이름 및 연락처가 불문명하거나 출처가 불분명한 앱의 다운로드에 주의를 기울일 것을 당부했다.

| |

| |

| |

| |

|

| 관련뉴스 | - 관련뉴스가 없습니다. |